Sé que hay

decenas de tutoriales al respecto pero es increíble, por un lado, las cosas que la gente sigue haciendo públicas en Facebook y por otro. la dificultad que pone Facebook para organizar cómodamente y de forma sencilla las opciones de privacidad. En este tutorial voy a ejemplificar cada opción de privacidad con una situación que no te gustaría vivir en Facebook. Aunque los ejemplos son exagerados (

o no) seguro que si llevas unos meses en Facebook ya te ha pasado algo parecido.

15 minutos de tu tiempo para este post y tu privacidad te lo agradecerá.

Requisitio PREVIO: Organiza tus amigos en listas

Antes de empezar, esta herramientas es la clave de gran parte de las opciones de privacidad en Facebook. Es probable que tengas compañeros del trabajo, amigos íntimos, familiares, colegas de universidad… todos mezclados. Pues lo primero que tienes que hacer es agruparlos de acuerdo a esos temas. Es muy sencillo: vete en el menú superior de Facebook a la sección de

Amigos.

En la parte izquierda muestra

Todas las conexiones:

Ahora en la parte superior haz click en

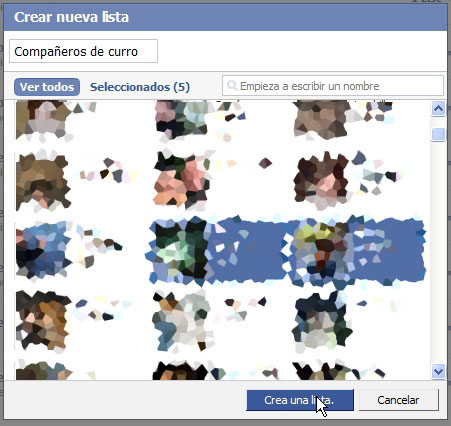

Crear nueva lista. Simplemente tendrás que ponerle un nombre, marcar a los amigos que quieres que estén en ella y darle a guardar cambios:

Una vez creada, la lista aparecerá en la parte izquierda.

Si quieres cambiar los amigos que pertenecen a ese grupo o cambiar el nombre de la lista en la parte superior tendrás la opción de

Editar Lista.

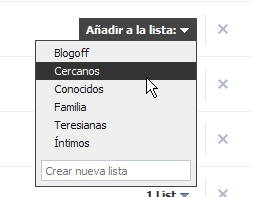

También puedes, de forma individual, asignar un amigo a una lista con el menú desplegable:

Un amigo puede pertenecer a tantas listas como quieras.

1) Quién puede ver qué

Situación: un amigo te etiqueta en una noche de borrachera. Como tienes a tu jefe agregado al Facebook, este ve la imagen antes que tú que estás durmiendo la mona.

Hechas las listas vamos a elegir nuestras opciones de privacidad. Para ello en la barra superior vamos a

Configuración/Configuración de la privacidad:

Allí seleccionamos el primer bloque,

Perfil:

Dentro podremos decidir quién queremos que pueda ver nuestro perfil, nuestros amigos, etc… Aquí es donde entran en juego las listas que hemos creado antes.

Para la situación de ejemplo lo que hacemos es ir a

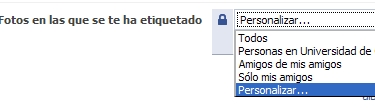

Fotos en las que se te ha etiquetado y en el menú desplegable seleccionar la opción

Personalizar:

Allí marcamos

Algunos Amigos y escribimos el

nombre de la lista con las personas que tengan acceso a esa opción:

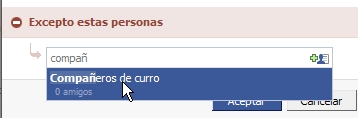

También podemos hacerlo por exclusión. Por ejemplo, si queremos que las fotos las puedan ver todos nuestros amigos excepto los compañeros del trabajo lo seleccionamos así en

Excepto estas personas:

Este proceso se puede repetir para el resto de opciones de privacidad.

2) Establecer niveles de privacidad de tus álbumes de fotos

Situación: has hecho un álbum con las fotos del desfile del día del Orgullo Gay en el que has participado. Tu novia accede al álbum.

Una cosa son las fotos en las que te etiquetan y otra los álbumes que té creas dentro de tu perfil. Para ello,

justo debajo de la opción anterior, aparece

Editar la configuración de privacidad de los álbumes de fotos:

Accederemos a una pantalla donde podemos repetir el paso 2:

3) Eliminarte de una foto concreta

Situación: No tienes problema con que te hayan etiquetado en el álbum “Despedida de soltero de Mario” en Facebook excepto por esa foto en la que sales compartiendo una hielo con la stripper.

Eliminar tu aparición en una foto concreta es de lo más sencillo de Facebook. Cuando estés viendo la foto, junto a tu nombre aparecerá la opción correspondiente:

4) ¿Qué ve la gente cuando te busca?

Situación: En una entrevista de trabajo les da por buscar tu nombre en Google y aparece tu perfil de Facebook en el cual has puesto una foto tuya disfrazado como Hitler.

Dentro de

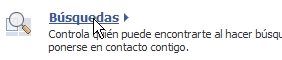

Configuración/Configuración de privacidad el segundo bloque grande es el de las

búsquedas:

Aquí podemos decidir quién nos puede encontrar en Facebook y qué parte de nuestro perfil puede ver antes de que le aceptemos como amigo.

Ojo a la otra opción que podemos encontrar aquí, la de crear una perfil público de búsqueda. Esta opción que en mi caso aparecía marcada por defecto permite que la gente te encuentre a través de buscadores como Google sin necesidad de tener iniciada sesión en Facebook. Decide si te interesa que esté activa o no.

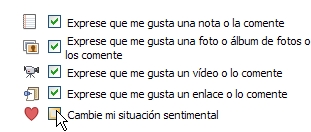

5) Qué tipo de cosas sabe la gente que has hecho en Facebook

Situación: Cambias tu situación sentimental a soltero. Sin embargo aún no se los has comentado a tu novia que sigue enfadada contigo por la situación del paso 2.

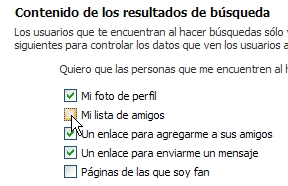

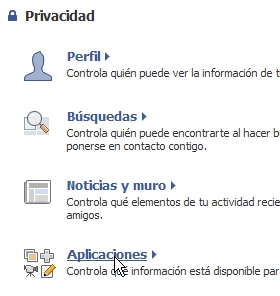

Ahora vamos al tercer bloque de

Configuración/Configuración de Privacidad: Noticias y muro

Aquí decidimos que tipo de actualizaciones queremos que vean nuestros contactos de Facebook. Por defecto se ve prácticamente todo lo que hacemos como decir que nos gusta un enlace, los amigos que agregamos, si cambiamos nuestra situación sentimental, etc… Simplemente ajusta las opciones a tu gusto:

6) Lo que dicen de ti en tu muro

Situación: tanto tu madre como tus amigos tienen acceso a tu perfil de Facebook y un lunes un amigo escribe en tu muro “¡Hey! Te dejaste las pelis porno en mi casa. A ver si te las acerco hoy y de paso veo a la maciza de tu madre”.

Si vas a tu página personal de Facebook verás debajo del recuadro para actualizar tu estado un botón de

Opciones:

Púlsalo y accederás a algunas interesantes opciones de configuración sobre tu muro. La más interesante es, en caso de que lo tengas configurado para que tus amigos escriban en él, decidir quién puede ver esos comentarios. Para evitar la situación número 6 uso una vez más de las listas de amigos que creamos en el paso 1. Pulsamos en personalizar y ahora por ejemplo seleccionamos que todos los amigos pueden ver lo que escriben terceros en mi muro excepto mi familia:

7) Evita aparecer en anuncios

Situación: te has hecho fan de la página “yo también he pensado en mi jefe vestido de fallera” y por azares de la vida apareces en un anuncio de esa página que se le muestra a tu jefe donde pone “fulanito es fan” siendo fulanito tu nombre.

Por el momento la aparición en anuncios de terceros está limitada en Facebook pero contemplan la posibilidad de activarla en un futuro. Lo que sí que es posibile es que aparezcas asociado a determinadas páginas que animan a la gente a hacerse fan. Ambas opciones se pueden cambiar desde

el menú que vimos en el paso 5, en la pestaña Anuncios de Facebook:

Allí le podemos recordar a Facebook que no queremos que use nuestro nombre en campañas publicitarias de terceros (si le da por activarlas) y tampoco en las páginas de fans (esto aparece al final de la página):

8) Protege tu privacidad de las aplicaciones que instales

Situación: tan fácil como preguntarte si te preocupa o no que alguien se enriquezca recopilando la información de tu perfil a través de un test tonto de esos que haces todos los días en Facebook.

La aplicaciones de terceros en Facebook (los test, jueguecitos y similares) son el principal agujero de seguridad de la red social. Si no eres consciente de qué cantidad de información está expuesta en tu perfil de Facebook puedes realizar

este test para ver hasta qué punto eres vulnerable. También es muy útil la aplicación

Privacy Mirror que te muestra cuántos datos están disponibles para las aplicaciones desarrolladas para Facebook.

Esto es tan importante que en la barra superior de Facebook, en el apartado

Configuración, las aplicaciones tienen su propio apartado:

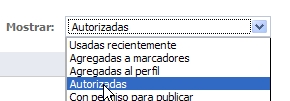

Una vez dentro, pídele a Facebook que te muestre qué aplicaciones tienen autorización para acceder a tus datos:

Luego puedes cambiar la configuración de privacidad de cada una haciendo click en

Editar Configuración aunque lo mejor es que borres completamente aquellas en las que no confíes haciendo click en la X al final de la línea:

9) Protege tu privacidad de las aplicaciones que instalen tus amigos

Situación: un amigo tuyo que no lee blogoff decide probar una aplicación que rastrea quienes son sus amigos para asociarlos a determinados adjetivos como guapo, alcornoque, truhán. A tí te toca “empanado”, donde aparece tu foto y además la aplicación resulta hacer spam de una página web y de paso recoge toda la información de tu perfil gracias a que tu amigo ha decidido usarla.

Aunque parezca surrealista, no es lo mismo el punto 8 que el 9. Una cosa son las aplicaciones que tú decides que pueden tener acceso a tus datos porque las instalas tú, pero otra distinta son lo que hacen tus amigos con ellas.

Por ello (porque a tus amigos piensan que todo esto son chorradas) vete una vez más, en el menú superior a

Configuración/Privacidad y selecciona Aplicaciones:

Allí desmarca todas las opciones que creas convenientes:

Insisto, no es lo mismo

Configuración/Configuración de Aplicaciones (paso 8) que

Configuración/Privacidad/Aplicaciones (paso 9)

10) Borrar una cuenta en Facebook

Situación: Facebook llega a un acuerdo comercial con Telecinco por el que la cadena puede acceder a la información de sus usuarios. Te horroriza la idea de que Belén Esteban comente tus fotos en Sálvame y desactivas tu cuenta. Sin embargo, Telecinco sigue teniendo acceso a tus datos y acabas ilustrando los calzoncillos de Jorge Javier Vázquez.

Borrar una cuenta en Facebook viene a ser como darte de baja en Movistar así que paciencia. En un primer momento, tú que eres un alma cándida, pensarás que basta con ir a

Configuración/Configuración de la cuenta en el menú superior y pulsar

Desactivar Cuenta para dar por terminada tu andadura en la red social:

Nada más lejos de la realidad.

Para borrar definitivamente tu cuenta debes ir a la siguiente dirección:

http://www.facebook.com/help/contact.php?show_form=delete_account

Donde por cierto:

- El borrado no es instantáneo, hay un margen de tiempo entre que pides el borrado y la borran.

- Si te conectas a Facebook después de haber hecho la petición, ésta será denegada automáticamente.

- No parece haber un modo de confirmar oficialmente que tu cuenta ha sido eliminada.

- Según las condiciones de uso de Facebook, aun borrada tu cuenta cierta información permanecerá en los servidores de Facebook.

Como broche final y a pesar de todas estas enrevesadas opciones de configuración, me ha hecho gracia el siguiente mensaje de Facebook:

Pues menos mal